GoPlus cảnh báo 26 gói malware từ hacker Triều Tiên tải trojan từ xa

Cộng đồng GoPlus tiếng Trung cảnh báo tin tặc Triều Tiên đã đưa 26 gói mã độc lên npm, tự chạy script khi cài đặt để tải và kích hoạt Remote Access Trojan (RAT), có thể dẫn tới lộ dữ liệu và mất tài sản tiền điện tử.

26 gói này chứa file install.js tự động thực thi trong quá trình cài đặt, gọi mã độc trong vendor/scrypt-js/version.js để tải RAT từ một URL độc hại. Sự việc được cho là liên quan chiến dịch Famous Chollima.

- 26 gói npm bị cài mã độc, tự chạy khi cài đặt.

- Mã độc tải RAT, có keylogging, đánh cắp clipboard và thông tin trình duyệt.

- Có hành vi quét secret Git và đánh cắp SSH key; liên quan Famous Chollima.

26 gói npm bị gắn mã độc: cơ chế lây nhiễm

Các gói đều nhúng install.js và tự chạy khi cài đặt, thực thi mã độc từ vendor/scrypt-js/version.js rồi tải RAT từ URL độc hại.

Cảnh báo cho biết script cài đặt được thiết kế để kích hoạt tự động trong quá trình người dùng/developer thêm package vào dự án. Điểm gây hại nằm ở vendor/scrypt-js/version.js, nơi mã độc thực hiện tải xuống và chạy một Remote Access Trojan (RAT).

Sự cố được liên hệ với hoạt động tấn công mang tên Famous Chollima. Người dùng và nhà phát triển được khuyến nghị kiểm tra kỹ nguồn gốc và độ an toàn của package trước khi cài đặt, vì rủi ro gồm xâm phạm quyền riêng tư và tổn thất tài sản.

Hành vi RAT và danh sách 26 package cần tránh

RAT có khả năng keylogging, đánh cắp clipboard, thu thập credential trình duyệt, quét secret Git bằng TruffleHog và đánh cắp SSH key.

Danh sách 26 package bị nêu tên: argonist@0.41.0; bcryptance@6.5.2; bee-quarl@2.1.2; bubble-core@6.26.2; corstoken@2.14.7; daytonjs@1.11.20; ether-lint@5.9.4; expressjs-lint@5.3.2; fastify-lint@5.8.0; formmiderable@3.5.7; hapi-lint@19.1.2; iosysredis@5.13.2; jslint-config@10.22.2.

Các package còn lại: jsnwebapptoken@8.40.2; kafkajs-lint@2.21.3; loadash-lint@4.17.24; mqttoken@5.40.2; prism-lint@7.4.2; promanage@6.0.21; sequelization@6.40.2; typoriem@0.4.17; undicy-lint@7.23.1; uuindex@13.1.0; vitetest-lint@4.1.21; windowston@3.19.2; zoddle@4.4.2.

Você também pode gostar

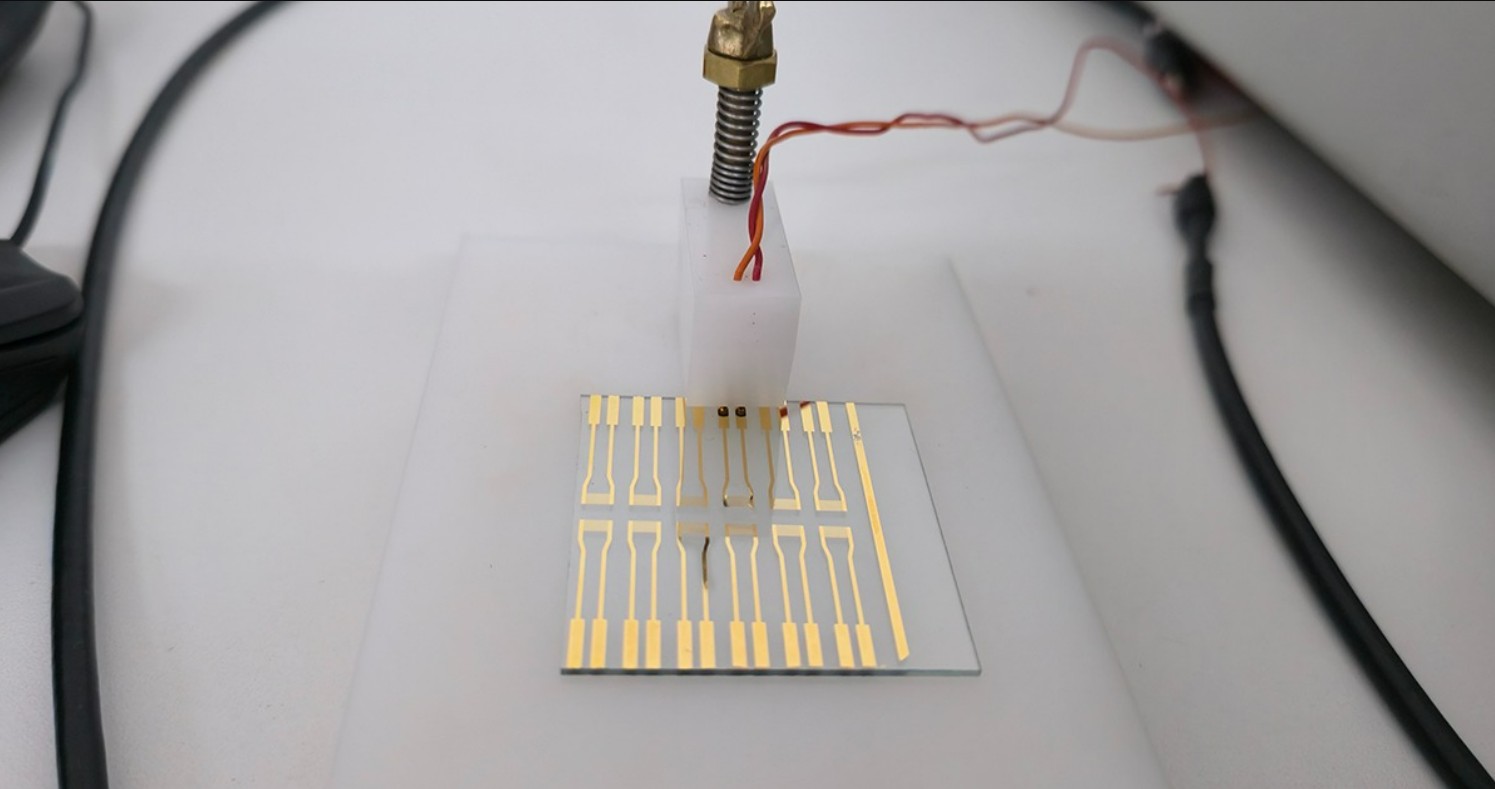

Cientistas da USP desenvolvem língua eletrônica capaz de detectar se água está contaminada com metais pesados

Equipamento consegue detectar metais pesados como ferro e mercúrio na água Marcello Casal Jr/Agência Brasil Um grupo de pesquisadores do Instituto de Físic

Puma lidera fornecimento de material esportivo no Brasileirão Feminino